Przedstawiamy fragment rozmowy z Pawłem Hładkiewiczem – CEO i CTO firmy Mirillis, na temat “Cyberbezpieczeństwa w zdalnym dostępie”, przeprowadzonej w ramach cyklu podcastów “Na Podsłuchu” przez niebezpiecznik.pl. Całość można odsłuchać na platformie Spotify.

Niebezpiecznik.pl: Zacznę od tego, że chyba tak na poważnie o bezpieczeństwie dostępu zdalnego zaczęto mówić po pandemii. Po pandemii obserwowaliśmy wysyp oszustw na zdalny pulpit, które są w zasadzie socjotechniką, a nie naruszeniem bezpieczeństwa dostępu zdalnego jako takiego. W naszej praktyce związanej z bezpieczeństwem zdarzało się widzieć przeróżne rzeczy, na przykład księgowa udostępniająca swój komputer zdanie do tego, żeby pracownicy mogli za pomocą jej programu wystawić fakturę. Pawle, powiedz jakie problemy Ty najczęściej dostrzegasz jako człowiek, który się tym zajmuje?

Paweł Hładkiewicz: Witam Panie Redaktorze. Pandemia zapoczątkowała boom na zdalne dostępne wszelkiego rodzaju, zdalne pulpity, wideokonferencje. Wielu ludzi nie było zaznajomionych jakie są niebezpieczeństwa z tym związane. Przykładowo, jeżeli chodzi o Zoom, to miały miejsce takie sytuacje, że użytkownicy dołączali nie do swoich spotkań, lecz do innych kanałów. Co więcej miała również miejsce afera w rządzie amerykańskim, gdzie cały ruch przechodził przez zagraniczne serwery. Zdarzało się również, że pliki można było edytować na tychże serwerach, ponieważ zabrakło odpowiedniego szyfrowania. Trzeba być wyczulonym na różne socjotechniki – część osób została okradziona, bo ktoś im powiedział, że wejdzie na ich komputer i pomoże zainwestować pieniądze.

Niebezpiecznik.pl: Przestępcy zawsze podkreślali przy tym legalność programów, takich jak na przykład AnyDesk, czy TeamViewer, wręcz przekonywali, żeby sprawdzić, że to jest legalne oprogramowanie stosowane przez największe firmy i banki, że trzeba je pobrać ze strony producenta, i że to jest bezpieczne.

PH: Skoro nawiązujemy do naszej niemieckiej konkurencji nie będę ukrywał, że miało tam miejsce sporo ciekawych sytuacji. Klient TeamViewera – firma księgowa zapytała mnie, jak to jest, że TeamViewer wie, że używają oprogramowania do celów komercyjnych? Czy to nie jest podejrzane? Inna niepokojąca kwestia dotycząca AnyDeska, który w lutym 2024 roku był zaatakowany, tak zwanym atakiem state-based. Prawdopodobnie ktoś stosując socjotechnikę zaszył się na ich serwerach i co ciekawe, był w stanie wyciągnąć ich podpisy cyfrowe. Firma komunikowała, żeby wykonać update oprogramowania, zmienić hasła itd. Wszystko fajnie, tylko jak w ogóle taka poważna firma mogła dopuścić do tego, żeby ktoś przejął podpisy cyfrowe, które zazwyczaj są na donglach i są chronione PINem? U nas w firmie tylko dwie osoby mają dostęp do finalnego podpisywania cyfrowego oprogramowania. Nie ma miejsca na automaty, którymi każdy programista może zbudować oprogramowanie i je podpisać z linii komend, ponieważ nie potrzeba PINu. A co jeśli ktoś by się zaszył na serwerze, wyciągnął oprogramowanie, podpisał, wypuścił na swoich serwerach? Podpis cyfrowy jest unikalny. Nie ma u nas możliwości, żeby ktoś nieuprawniony miał do niego dostęp, wypuścił swoje oprogramowanie i je podpisał naszym podpisem cyfrowym.

Niebezpiecznik.pl: Rozwiązania typu AnyDesk, czy TeamViewer i Wasze rozwiązanie są rozwiązaniami do wrażliwej komunikacji. Wspomniałeś wcześniej o historii różnych ataków. Rok 2016 na reddicie i Twitterze pojawiają się liczne doniesienia o przejmowaniu kont TeamViewera. TeamViewer początkowo mówi, że to jest zła higiena haseł. Później się okazało, że jednak było gorzej. W 2019 roku raport firmy FireEye pokazał, że doszło do włamania grupy APT41, ale może zacznijmy od problemu higieny użytkowników, bo nie wszyscy o to dbają. Czy staracie się jakoś wymuszać higieniczne korzystanie z haseł w Waszym rozwiązaniu?

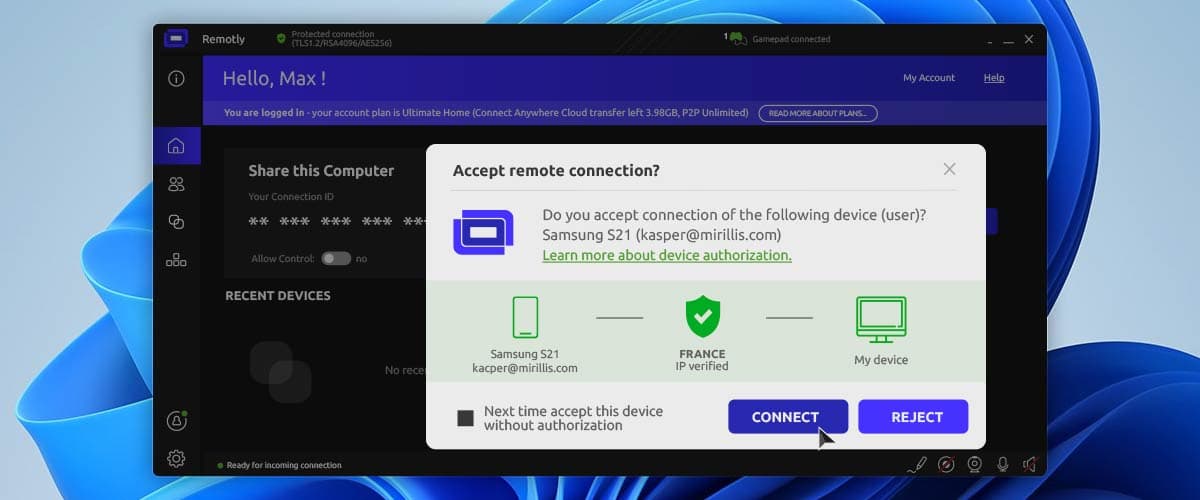

PH: Tak, jak najbardziej. Główną różnicą między naszym podejściem a konkurencji jest analiza wstępna tego, kto się do nas łączy. To zaawansowany mechanizm, który wykonuje IP scoring. W momencie, gdy ktoś się do nas łączy dostajemy komunikat w okienku: z jakiego kraju ktoś się łączy, jaki jest jego mail oraz jaki jest IP scoring, czy jest schowany za VPNem. Widzimy zatem wstępnie, czy ktoś jest podejrzany, czy nie ma ryzyka frauda. W razie ryzyka dostajemy czerwoną lub pomarańczową lampkę.

Niebezpiecznik.pl: A jeśli jestem normalnym użytkownikiem i zależy mi na tym, żeby korzystać z VPN?

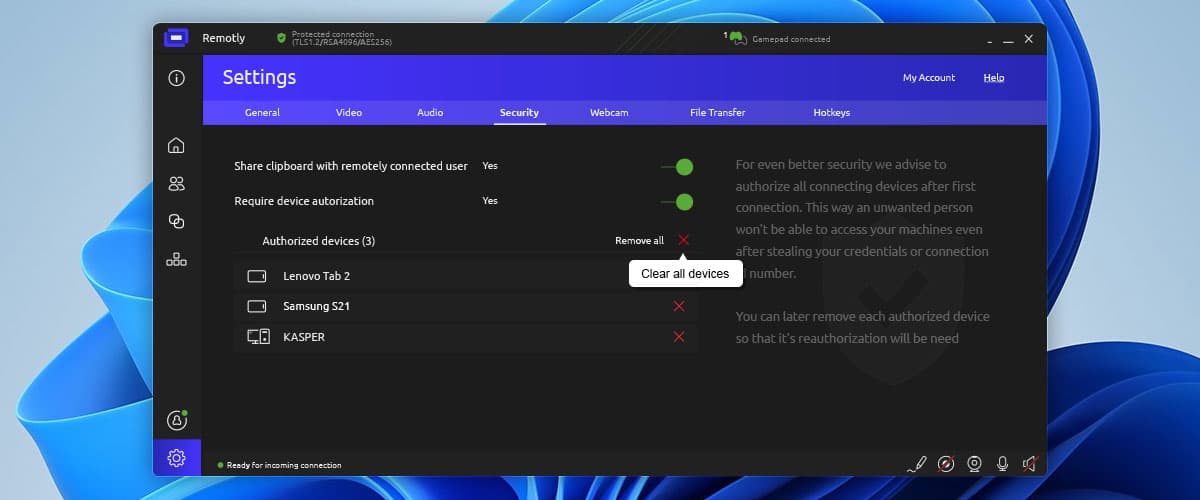

PH: Możemy się łączyć korzystając z VPN-a, tylko że osoba, do której się łączymy raczej wie kim jesteśmy lub ma do nas zaufanie. Ponadto w komunikacie jest również widoczny nasz adres mailowy. Nie jest to proste, żeby przez nasz system połączył się ktoś całkowicie anonimowy lub przypadkowy, ponieważ zrobiliśmy totalnie wszystko, żeby tak się nie stało. Oprócz tego, że pokazujemy kto i skąd się do nas łączy, to jeszcze dodatkowo można wymusić autoryzację każdego urządzenia, z którego ktoś się łączy, co nam daje bardzo mocne zabezpieczenie. Ja mam bardzo dużo zaufanie do tej funkcjonalności, sam jej używam i uczestniczyłem w jej produkcji. Ponadto kody połączeń są u nas bardzo skomplikowane – 3514 możliwości, ciężko byłoby je zgadnąć, to po pierwsze. Po drugie, jeśli automat by je wygenerował to i tak zostanie zbanowany przez nasz system. Nawet jakbym zostawił oprogramowanie, nie zamknął go, to i tak się nikt nie połączy, ponieważ za każdym razem jest wymagana autoryzacja połączenia. Wiedząc co jest wąskim gardłem, poszliśmy bardzo daleko we wszelkich zabezpieczeniach. Jestem bardzo wyczulony na punkcie bezpieczeństwa i na szukaniu miejsc, gdzie ktoś może nas zaatakować.

Niebezpiecznik.pl: Dobra, czyli omówiliśmy jeden element, którym jest zabezpieczenie użytkownika przed sobą samym. Drugi element to jest bezpieczeństwo firmy jako takiej. Już dzisiaj poruszaliśmy ten temat przy okazji kluczy na donglach, o których wspomniałeś. Gdybyś miał ocenić poziom paranoi w Waszej firmie, to jaki wysoki on jest?

PH: U nas poziom paranoi na punkcie bezpieczeństwa jest bardzo wysoki i mam nadzieję, że tą paranoją zdobędziemy rynek. Teraz na przykład dodajemy bardzo fajne rozwiązanie, które już jest praktycznie gotowe. Chodzi o szyfrowanie z użyciem sprzętowych modułów TPM 2.0. To jest ciekawe rozwiązanie – mamy klucz publiczny i prywatny. Klucza prywatnego nie znamy, ponieważ on jest zaszczyty w sprzęcie. Ponieważ my go nie znamy, to tym bardziej nie zna go nikt inny. My w naszym rozwiązaniu będziemy używać tego TPMa w taki sposób, żeby cały ruch połączeniowy zaszyfrować. Będzie on nie do złamania bez dostępu fizycznego do maszyny, która wygenerowała ten klucz. To jest już najdalszy etap naszego podejścia do bezpieczeństwa, myślę że dalej już się nie da pójść. Poza tym używamy kluczy RSA-4096, AES-256 end-to-end. Staramy się wycisnąć to, co jest najlepsze ze wszystkich algorytmów do szyfrowania. Mam poczucie, że nasze oprogramowanie będzie nie do złamania.

Niebezpiecznik.pl: Ataki typu supply chain, to coś co mi chodzi po głowie. Czy nie ma żadnych zagrożeń w Waszej działce związanej z tym, że nagle ktoś pozmienia jakąś bibliotekę, dostarczy jakiś komponent? Na ile Wasze oprogramowanie jest rozwijane od zera, a na ile bazuje na innych produktach?

PH: To jest nasza duża przewaga rynkowa, że wszystko jest wytworzone w ciągu tych ostatnich 14 lat przez nas od zera. Nie muszę z tyłu głowy mieć, że ktoś coś ciekawego podmieni, podrzuci złośliwą bibliotekę. Tak to już mam i może dlatego dużo siedzę w pracy, bo przeglądam wszystko 10 razy, żeby mieć pewność, żeby nie przepuścić jakiegoś buga.

Niebezpiecznik.pl: Problem z użytkownikami to było jedno, problem firmy, która dostarcza oprogramowanie, które może mieć różne podrzutki, która może mieć atak od wewnątrz, to było drugie. A co sądzisz o problemie jakim mógłby być zbuntowany pracownik?

PH: Jeżeli ktoś ma dostęp do newralgicznych rzeczy, to zawsze jest wąskim gardłem. U nas zabezpieczenia są daleko idące, mamy kręgi naszych deweloperów, którzy mają dostęp do coraz bardziej kluczowych elementów. Jeżeli wiem, że coś jest totalnie newralgiczne, to dostęp do tego mają tylko trzy osoby.

Niebezpiecznik.pl: Jestem człowiekiem, który do ciebie przychodzi i mówi: prowadzę firmę i potrzebuję rozwiązania do zdalnego dostępu. Podsumuj proszę zasady bezpieczeństwa, którymi powinienem się kierować.

PH: Przede wszystkim higiena dostępu. Druga rzecz to walidowanie kto się łączy, czy jest to ktoś zaufany. Wiem, że to może nie być wygodne, że trzeba autoryzować swoje urządzenia, po to jednak tak zrobiliśmy, żeby klienci czuli się bezpiecznie. Nie zawsze ergonomiczność idzie w parze idzie z bezpieczeństwem. Jednak klienci, którzy wgryźli się już w nasze agresywne mechanizmy bezpieczeństwa, przyznali, że to fajne.

Niebezpiecznik.pl: Ja właśnie mam wrażenie, że zawsze w bezpieczeństwie bardziej chodzi o nawyk niż o rzeczywistą trudność, bo na przykład każdy kto używa menadżera haseł, to ci powie, że to jest najlepsze do zarządzania hasłami, ale osoby, które tego nie robią, to muszą się najpierw przyzwyczaić. Kolejna sprawa – jestem zwykłym Kowalskim, który potrzebuje komuś pomóc coś zrobić na komputerze. Czy masz jakieś szczególne porady dla osób, które po prostu użytkują oprogramowanie całkowicie prywatnie?

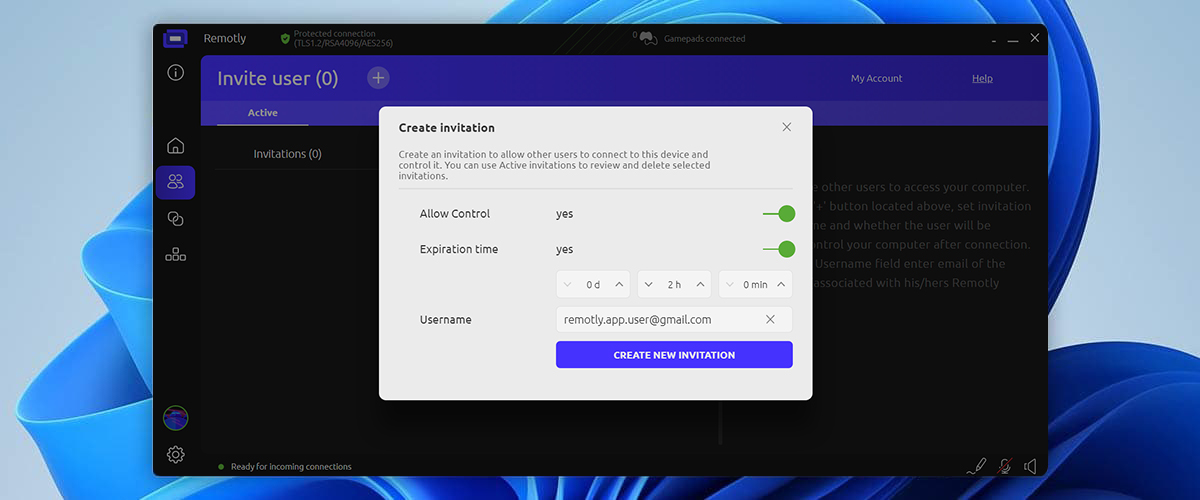

PH: Powyższe rozwiązania są używane w obydwóch przypadkach. Nie wspomniałem wcześniej, że jest system zaproszeń. Jeśli chcesz mnie wpuścić, możesz mnie najpierw zaprosić i wtedy będzie to również bardzo wiarygodne połączenie. Dodatkowo znowu wchodzi mechanizm potwierdzenia autoryzacji tego połączenia. Wszystkie systemy zabezpieczeń są na wysokim poziomie i są wspólne dla zwykłych Kowalskich i firm.

Niebezpiecznik.pl: Dziękuję Ci bardzo za rozmowę. Czy jest jeszcze coś co chcesz dodać?

PH: Jeszcze raz chciałbym zachęcić wszystkich użytkowników zdalnych pulpitów, żeby uważali kogo wpuszczają, ponieważ jak popełnią najmniejszy błąd, może ich to dużo kosztować.

Niebeziecznik.pl: I róbcie tak niezależnie od tego, że Paweł Hładkiewicz ze swoją paranoją na punkcie bezpieczeństwa czuwa i pilnuje, żeby nic wam się nie stało. Bardzo Ci bardzo dziękuję za rozmowę.

Author: Mirillis Team