Szukając najlepszego narzędzia do zdalnego pulpitu, przeglądanie dostępnych opcji może być zadaniem czasochłonnym i trudnym. Artykuły i wideo, które na ten temat znajdziesz w sieci są liczne. Wiele godzin poświęcasz na analizę parametrów, cen i oferowanych pakietów, ale wybór nadal sprawia Ci trudności, ponieważ oferty są nieporównywalne. Ponadto zdajesz sobie sprawę, że roczna licencja może być naprawdę znaczącym wydatkiem dla Twojego budżetu lub Twojej organizacji.

Przychodzimy z pomocą i proponujemy nowe podejście. Udostępniając swój ekran innemu użytkownikowi, który łączy się zdalnie z Twoim komputerem, najważniejszym aspektem dla Ciebie jest w tym momencie bezpieczeństwo komunikacji i Twoich danych. Proponujemy więc porównanie popularnych na rynku rozwiązań pod najważniejszym aspektem – bezpieczeństwa połączenia oraz dostępu do Twojego komputera i wszystkich zasobów Twojej firmy.

Oto kluczowe kwestie bezpieczeństwa, na które należy zwrócić uwagę wybierając odpowiednie oprogramowanie:

1. Szyfrowanie AES-256

Komunikując się zdalnie aplikacje przekazują wszystkie dane: audio, wideo, mysz, klawiaturę, mikrofon i kamerę. Aby przekaz był bezpieczny i niedostępny dla osób trzecich wymagane jest szyfrowanie danych. Dzięki temu, nawet jeśli dane zostaną przechwycone przez potencjalnego hakera, będą one niemożliwe do odczytania bez klucza szyfrowania. Obecnie jedną z najbezpieczniejszych metod jest szyfrowanie zgodne z AES-256 (Advanced Encryption Standard). Oparte jest ono na kluczu o długości 256 bitów, co oznacza, że istnieje ogromna liczba możliwych kombinacji kluczy, co czyni ataki hakerskie praktycznie niemożliwymi do skutecznego przeprowadzenia. Szyfrowanie AES-256 spełnia międzynarodowe wymagania i jest zgodne z obowiązującymi przepisami. Stanowi również niezbędny element oprogramowania do zdalnego pulpitu i jest standardem stosowanym przez większość dostępnych na rynku aplikacji.

2. Szyfrowanie end-to-end (E2EE)

Może się wydawać, że Twoje dane i komunikacja z drugim użytkownikiem jest przekazywana bezpośrednio od użytkownika do użytkownika, jednak w rzeczywistości dane przechodzą przez serwery dostawcy zdalnego pulpitu, routery dostawców internetu, gdzie mogą być rejestrowane i przechowywane. Żeby dostawca usługi nie mógł odczytać Twoich wiadomości, które za jego pośrednictwem przekazujesz wymagane jest szyfrowanie end-to-end (E2EE). End-to-end zapewnia, że dane są zaszyfrowane na urządzeniu nadawcy i odszyfrowane dopiero na urządzeniu odbiorcy. Pośredniczące po drodze serwery nie mają do nich dostępu. Dzięki temu zyskujesz gwarancję 100% ochrony prywatności Twoich danych, ochrony przed podsłuchiwaniem, cyberatakami oraz dostępem osób trzecich, co jest szczególnie istotne w przypadku przesyłania poufnych informacji, takich jak dane klientów czy wrażliwe dokumenty firmowe. Nawet jeśli dane zostaną przechwycone w trakcie transmisji, będą one zaszyfrowane i nieczytelne bez klucza szyfrowania. Bezpieczeństwo wymiany kluczy pomiędzy stronami jest zapewnione przez zastosowanie algorytmów RSA.

3. Możliwość postawienia własnego serwera relay

A gdyby tak móc ominąć serwery pośredników i działać tylko na własnej infrastrukturze? Korzystając z własnego serwera, użytkownik ma pełną kontrolę nad infrastrukturą, co pozwala mu dostosować ją do potrzeb i standardów bezpieczeństwa własnej organizacji oraz uniemożliwia dostęp do zasobów osobom trzecim. Posiadanie własnego serwera pozwala uniezależnić się od zewnętrznych dostawców, daje większą elastyczność w zarządzaniu infrastrukturą, a także minimalizuje ryzyko zakłóceń w dostępie do usług zewnętrznych, co jest szczególnie ważne dla większych organizacji (m.in. zakładów produkcyjnych, magazynów, zakładów opieki zdrowotnej). Jest to unikalne rozwiązanie oferowane tylko przez nielicznych dostawców aplikacji (patrz: tabela).

4. TPM 2.0

Jeśli chcesz, aby Twoje zdalne połączenia były jeszcze bezpieczniejsze a proces szyfrowania wydajniejszy możesz skorzystać z możliwości TPM 2.0 (Trusted Platform Module) w komputerach z systemem Windows 11. TPM 2.0 umożliwia szyfrowanie danych bezpośrednio na poziomie sprzętowym. Oznacza to, że klucze szyfrowania są przechowywane i przetwarzane wewnątrz modułu TPM, a nie na dysku komputera, co zapewnia dodatkową warstwę ochrony przed atakami z zewnątrz (np. przez fizyczne wyjęcie dysku twardego). Dodatkowe szyfrowanie sprzętowe jest obecnie możliwe jedynie w niektórych aplikacjach (patrz: tabela). Jest to nowość w oprogramowaniu do zdalnego pulpitu, dzięki której połączenia i dane chronione są również fizycznie z wykorzystaniem kluczy prywatnych. Moduł TPM ogranicza również ataki takie jak spoofing, gdyż dzięki niemu mamy 100% gwarancję, że komputer, który nawiązuje połączenie nie jest komputerem podszywającym się pod ten właściwy.

5. Dwuskładnikowa weryfikacja

Dwuskładnikowa weryfikacja (2FA), to sposób logowania, w którym nie wystarczy podać jednego uwierzytelnienia tożsamości w postaci hasła, jednak wymagana jest również autoryzacja poprzez kod wysłany na SMS lub maila. Ta dodatkowa warstwa ochrony znacząco utrudnia dostęp nieautoryzowanym osobom nawet w przypadku, gdyby hasło zostało skradzione. Chroni również przed atakami typu “phishing” i zwiększają pewność co do tożsamości użytkownika. W przypadku nieudanych prób logowania lub podejrzanej aktywności, administratorzy mogą szybko zareagować i podjąć odpowiednie kroki w celu zabezpieczenia systemu. Jest to skuteczny sposób na zwiększenie bezpieczeństwa danych stosowany przez większość dostawców aplikacji zdalnego pulpitu.

6. Ochrona przed fraudami

Obawiając się ataków hakerskich za pośrednictwem pulpitu zdalnego, często mamy na myśli tzw. fraudy, czyli wyłudzenia pieniędzy lub oszustwa finansowe. Ochrona przed tego typu przestępstwami stanowi kluczowy element w wyborze najbezpieczniejszego oprogramowania do zdalnego pulpitu. Chociaż dwuskładnikowe uwierzytelnienie stanowi ważną ochronę, niektóre aplikacje (patrz: tabela) oferują dodatkowe zabezpieczenia. Większość oszustw odbywa się poprzez użytkowników ukrytych za VPN-em, co utrudnia ich śledzenie. Aplikacja do zdalnego pulpitu powinna ostrzegać użytkowników w przypadku wykrycia próby połączenia z urządzenia bez VPNu. Ponadto użytkownik zawsze powinien mieć wgląd w adres mailowy osoby, która prosi o dostęp do komputera, aby mieć pewność co do tożsamości osoby inicjującej połączenie. Chociaż każde oprogramowanie do zdalnego pulpitu generuje jednorazowe hasła dostępu, jednak warto wybrać to, które generuje najsilniejsze hasła, co stanowi dodatkową warstwę ochrony.

7. Identyfikacja biometryczna

Nowością na rynku aplikacji do zdalnego pulpitu jest identyfikowanie biometryczne, które polega na autoryzowaniu użytkownika poprzez jego specyficzne dane, np. linie papilarne, obraz siatkówki, charakter pisma. W przypadku większych organizacji, które korzystają z oprogramowania do zdalnego pulpitu, będzie to bardzo skuteczne narzędzie podnoszące bezpieczeństwo dostępu do danych firmy – utrata danych przez przedsiębiorstwa może wygenerować wielomilionowe straty oraz doprowadzić do uszczerbku reputacji firmy. Prace nad uwierzytelnieniem biometrycznym zapowiedzieli twórcy Remotly i wkrótce możemy spodziewać się efektów.

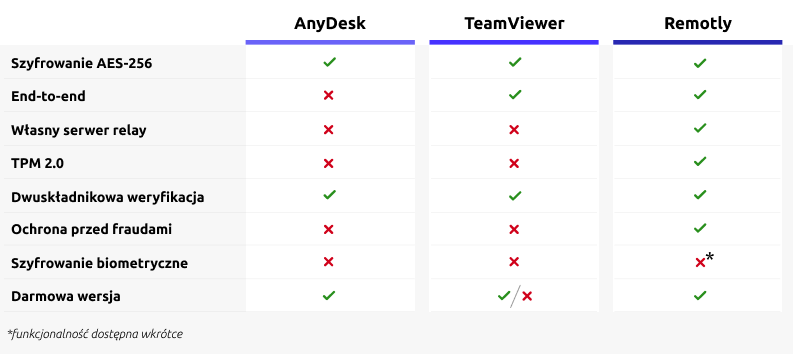

W poniższej tabeli znajdziesz podsumowanie najważniejszych aspektów bezpieczeństwa. Pamiętaj, że wybór odpowiedniego narzędzia do zdalnego pulpitu może mieć istotny wpływ na bezpieczeństwo danych i komunikacji w Twojej firmie i dla Twoich klientów.

Jak sprawdzić, która aplikacja spełnia wymogi bezpieczeństwa Twojej organizacji i najlepiej odpowiada na jej potrzeby? Wystarczy pobrać bezpłatną licencję od każdego producenta i przetestować. Nielimitowany dostęp do darmowej wersji posiada AnyDesk i Remotly. W TeamViewer dostęp do darmowej licencji jest ograniczony czasowo do 14 dni.

Tabela: Porównanie popularnych aplikacji do zdalnego pulpitu pod kątem bezpieczeństwa.

Po więcej informacji wejdź na: https://remotly.com/

Author: Mirillis Team